|

� Outras Not�cias - Tecnologia |

|

Guia Web Not�cias - 2012 |

|

reprodu��o |

|

reprodu��o |

|

Hackers teriam usado ferramenta policial para vazar fotos de celebridades (Canaltech)

Software utilizado por autoridades para quebrar senhas de suspeitos teria sido usado pelos criminosos |

|

Pixabay |

|

Cuidado com a sua webcam pode estar a ser vigiado sem saber (Techenet) (Di�rio Digital)

Alvo de hackers � o controle � dist�ncia da webcam Re�nem, cuidadosamente, imagens da v�tima sem que esta saiba que est� sendo gravada

Cuidado: sua webcam pode estar sendo controlada por hackers (Canaltech) (BBC)

A 'BBC Radio 5 Live' descobriu sites onde hackers trocavam fotos e v�deos capturados por webcams ao redor do mundo. Acesso era vendido e comprado tranquilamente |

|

Conhe�a o malware que liga a sua webcam e microfone - e saiba se prevenir

(CBSI) (TecMundo) (GCN) Ativar webcam e microfone de maneira remota � uma pr�tica comum no meio cracker. N�o � dif�cil encontrar sites que vendem pacotes para voc� assistir webcams ativadas silenciosamente� |

|

Dentro do mercado de vigil�ncia 'Stalkerware', onde pessoas comuns ligam os telefones uns dos outros (Motherboard) (* Google Tradutor)

Pessoas comuns compraram malware para monitorar telefones celulares e computadores, de acordo com um grande cache de arquivos hackeados da Retina-X e FlexiSpy |

|

reprodu��o |

|

C�mera de celular e at� bab� eletr�nica s�o alvos de hackers (Folha S.Paulo) (Olhar Digital)

A vida nunca foi t�o f�cil para espi�es - �As raz�es mais comuns para invas�o de c�meras s�o persegui��o, chantagem e at� mesmo divers�o�, afirma von Zuben, do Cert |

|

Sites pornogr�ficos lucram ao expor imagens roubadas de menores de idade (Estad�o) (Isto �)

Fotos e v�deos �ntimos � de todas as classes sociais � se espalham na web. Imagens de nudez de garotas e mulheres t�m aparecido sem que elas saibam em sites amadores de pornografia |

|

Espionagem alarma empresas de tecnologia e legisladores (G1) (UOL) (Olhar Direto) (Exame)

�Eles n�o est�o lendo os nossos dados, eles est�o armazenando-o em bits e bytes que podem ser pesquisados� |

|

Suite Smurf � Seu celular grampeado, apenas com um SMS (Suporte Ninja) (G1) (BBC) (iG)

Ag�ncia de Intelig�ncia Brit�nica (GCHQ) pode hackear qualquer celular apenas com uma mensagem de SMS.

Podem ouvir conversas, ligar a c�mera, ver SMS, WhatsApp, hist�rico do navegador, etc, mesmo com o aparelho desligado

Snowden revela programa de espionagem que permite � GCHQ controlar smartphones (TudoCelular) |

|

Hackers est�o invadindo Smart TVs para filmar casais fazendo sexo (O Dia) (MundoBit) (O Globo)

Fazer sexo em confort�vel sof�, na tranquilidade de casa, diante de uma smart TV, n�o � mais seguro (O Globo) |

|

�Seguran�a Digital - Tecnologia - Atualidades |

|

Not�cias |

|

reprodu��o |

|

Intelig�ncia Artificial consegue imitar sua voz em 5 segundos (Olhar Digital)(Canaltech)(BB)(ProductionExpert)

Software analisa uma amostra da voz original e a converte em um modelo matem�tico

Programa da Adobe pode imitar a voz de qualquer pessoa (Vice) |

|

Google nega alega��es de que os Chromebooks escolares gratuitos est�o coletando ilegalmente dados de alunos (ZDNet) (Vox) (* Google Tradutor)

Procurador alega que coletam informa��es, localiza��o, visitas a sites, pesquisas, contatos, grava��es de voz e muito mais |

|

Onde at� as crian�as est�o sendo rastreadas (NYTimes) (* Google Tradutor)

�Apps de smartphones nos bolsos rastreiam movimentos em todos os lugares, de mot�is a locais de trabalho, casas... �

�tr�s anos depois e a 5 mil kms de dist�ncia, o Times Opinion assistiu a todos os seus movimentos se desenrolando novamente. Minuto a minuto� |

|

Afinal, o que pode dar errado com o drone da Amazon que filma a sua casa? (Terra) (Estad�o) (NYTimes) (The Verge) (CNET) (CNN) (Dezeen) (ZDNet) (BBC)

O dispositivo voa pela casa filmando tudo, supostamente para fins de seguran�a. Propriet�rio pode assistir tudo em seu celular.

A Amazon diz que voc� deve se preocupar mais com as c�meras do seu telefone do que com o drone Ring (The Verge) |

|

reprodu��o |

|

imagem: Pol�cia Federal |

|

V�deo: hacker conversa com crian�a ap�s invadir c�mera da Amazon (Veja) (UOL) (Estad�o) (StartSe)

Dispositivo foi comprado por fam�lia americana com a inten��o de acompanhar a rotina das filhas |

|

reprodu��o |

|

Sua carteira de identidade vale R$ 2,50 na dark web (Kaspersky) (Securelist) (TIForense) (Canaltech)

Muitos se consideram comuns demais para serem hackeados, mas informa��es de �an�nimos� chegam em maior n�mero �s m�os de cibercriminosos. Incluindo fotos e v�deos. Informa��es podem ser usadas para constranger, agredir ou colocar em perigo |

|

Robert Gourley por Pixabay |

|

Mazafaka - F�rum de Elite Hacking e Cibercrime - Foi hackeado! (The Hacker News) (TI Forense) (Jioforme) (KrebsonSecurity) (VPNOverview) (Gizmodo) (* Google Tradutor)

Hackers foram hackeados. Informa��es sobre membros do f�rum de hackers, incluindo nomes de usu�rio, endere�os de e-mail e senhas, e outros detalhes de contato, foram divulgadas publicamente pelos invasores, informando "Seus dados vazaram" e "Este f�rum foi hackeado" |

|

reprodu��o |

|

Especialistas encontram novo programa de espionagem 'sofisticado' que monitora c�mera (G1) (Olhar Digital) (TechTudo) (iG) (Gizmodo) (TechCrunch)

� capaz de monitorar a c�mera, microfone e praticamente todos os dados e recursos do smartphone Android.

Hackers podem roubar at� mensagens apagadas do WhatsApp. App oculta �cone e desaparece da lista, dificultando sua remo��o |

|

Lukas Gehrer por Pixabay |

|

icsilviu por Pixabay |

|

reprodu��o |

|

Darwin Laganzon por Pixabay |

|

O grupo de hackers ShinyHunters divulgou gratuitamente credenciais de usu�rio roubadas do Pixlr (CPOMagazine) (BusinessStandard) (DNAIndia) (TheTribune) (BleepingComputer) (* Google Tradutor)

Editor de imagens oferece ferramentas de manipula��o de imagens e assinatura premium com recursos avan�ados |

|

reprodu��o |

|

reprodu��o |

|

Sim, eles est�o de olho em voc�

(Vice) (Motherboard) �Hackers, governos e empresas usam as c�meras de nossos aparelhos para espiar, vigiar e at� comercializar fotos e v�deos privados�

�Vazamento de imagens comprometedoras - Mesmo que voc� feche seu notebook na hora de dormir ou enquanto se troca, os smartphones est�o l�, na ativa� |

|

Drone para tocar a boiada (Globo Rural) |

|

Hackers est�o invadindo as webcams de mulheres e postando tudo no YouTube (Folha S.Paulo) (Kaspersky)

De acordo com o Digital Citizens Alliance, hackers est�o tomando o controle da webcam de meninas e mulheres e subindo o material �ntimo para o YouTube

Hackers invadem webcams de mulheres e publicam v�deos no YouTube (Estad�o)

Criminosos tiram fotos e gravam v�deos das v�timas em momentos �ntimos, que depois s�o extorquidas

Hackers invadem webcams de mulheres e compartilham no YouTube (Olhar Digital)

Criminosos tem invadido webcams de mulheres e gravam momentos da intimidade e na sequ�ncia praticam extors�o contra a v�tima |

|

Espiar o celular do c�njuge: dois anos e meio de cadeia (El Pa�s)

�Senten�a penaliza a espionagem do celular de uma mulher por parte de seu marido�

�Jovem foi preso acusado de instalar programa espi�o no celular de sua namorada. Software permitia que ele ativasse � dist�ncia a c�mera e o microfone para ouvir conversas e control�-la permanentemente" |

|

Bug no Android deixa 95% dos usu�rios vulner�veis (Canaltech) (Exame)

�udio e c�mera. "um hacker pode essencialmente espionar sua v�tima para ouvir suas conversas ou ver o que acontece nos arredores do dispositivo"

"Um ataque n�o requer qualquer a��o por parte da v�tima, a falha pode ser explorada remotamente enquanto o propriet�rio do dispositivo est� dormindo" |

|

Vazamento de fotos de atrizes p�e em xeque seguran�a digital; saiba como proteger seus dados (O Globo)

Dicas para proteger os smartphones de espi�es (Correio do Brasil) (Techenet)

GWN - Sugest�es conhecidas por hackers. Podem criar uma falsa sensa��o de seguran�a. |

|

Olha quem est� falando (Carta Capital)

Sistema pode ligar uma c�mera embutida num televisor para permitir que os donos da casa monitorem aquele c�modo, caso estejam viajando |

|

Amazon lan�a servi�o de m�sica online rival de Apple, Spotify e Deezer (iG)

O novo servi�o encontra arquivos de m�sica digital nos computadores de seus usu�rios, cria c�pias dessas can��es e as armazena em nuvem |

|

H� mais rob�s do que humanos usando a internet (Olhar Digital)

E boa parte deles est� a servi�o de criminosos. Um estudo conduzido pela Incapsula concluiu que apenas 38,5% do tr�fego da rede � composto por gente |

|

Antiv�rus n�o seguem ritmo das pragas virtuais e t�m at� morte anunciada

(Folha S.Paulo) O antiv�rus est� morto (Brian Dye, vice-presidente da Symantec)

N�o acredite que a sua m�quina est� imunizada apenas por ter um antiv�rus. Esses programas garantem prote��o b�sica e apenas contra pragas conhecidas |

|

C�meras de smartphones e de notebooks viram alvos para hackers (Olhar Digital) (Folha S.Paulo)

Em �O Show de Truman� protagonista vivia em um reality show sem saber. C�meras o filmavam sem autoriza��o e gravavam cada segundo de sua vida |

|

�reprodu��o |

|

reprodu��o |

|

Seu smartphone antigo pode ajudar a proteger a casa (Olhar Digital)

Instale app e deixe o aparelho em algum lugar da casa. Num smartphone ou PC voc� pode ouvir, ver as imagens, filmar e dar zoom� remotamente! |

|

O FBI pode invadir mensagens privadas do Signal em um iPhone bloqueado? Evid�ncia indica que sim (Forbes) (Outline) (*Google Tradutor)

Documentos judiciais obtidos pela Forbes indicam que o FBI tem como acessar os textos do Signal.

J� foi exemplificado diversas vezes que, em invas�es pelo login, a criptografia fica sem efeito (GWN) |

|

Seus fones de ouvido podem te espionar (Olhar Digital) (C�digo Fonte) (Tecnoblog) (Wired) (Engadget)

Malware permite trocar a fun��o do fone para que ele sirva como microfone. Todo o processo � feito remotamente |

|

Especialista em seguran�a cibern�tica mostrou como hackers podem acessar um telefone do escrit�rio e ouvir tudo o que voc� est� dizendo (Business Insider) (* Google Tradutor)

Um hacker pode acessar seu telefone IP e ouvir tudo, independentemente de voc� estar ou n�o ao telefone.

O microfone nunca desliga, ent�o o hacker pode ouvir cada coisa que o telefone ouve, cem por cento do tempo, sem parar |

|

(Tradutores da Liberdade/legendado) (Fox News) (TL/Facebook)

Grava��o de informa��es - Mesmo quando o seu celular est� no modo avi�o. Teste feito com dois celulares sem os chips e sem configura��o com redes wi-fi. Ao ligar o wi-fi, as informa��es do per�odo em que estiveram sem rede foram enviadas � empresa |

|

links externos |

|

Apple e Siri: Acordo para Encerrar Acusa��es de Escuta (PN) (G1) (Estad�o)

Donos de celulares alegaram que a empresa ouvia e gravava conversas

Apple � processada por deixar humanos ouvirem grava��es da Siri (Tecnoblog) 2019

Funcion�rio revelou que grava��es inclu�am discuss�es entre m�dicos e pacientes, neg�cios aparentemente criminosos, encontros sexuais e assim por diante |

|

Onur Binay por Unsplash |

|

Sensores em celulares podem virar c�meras clandestinas (O Antagonista)

Equipe do MIT prop�s que futuros designs celulares incluam sensores de luz posicionados de forma a evitar captura n�o autorizada de dados visuais, similarmente �s permiss�es j� exigidas para c�meras |

|

'Rob� Alexa' pode virar um espi�o dentro de casa e levanta quest�es de privacidade (Estad�o)(Olhar Digital)(TechTudo)(Canaltech)(Terra)(The Verge)

Pode andar pela casa, ver tudo, ouvir e fazer videochamadas. Suas fun��es b�sicas s�o ficar de olho na sua casa (Olhar Digital) |

|

Vozes geradas por intelig�ncia artificial viram nova arma de golpistas nos EUA (Estad�o)(WP)(Tecnoblog)(R7)

Antes voc� precisava de bastante �udio para clonar a voz de uma pessoa. Agora se voc� tem um Facebook ou se gravou um TikTok e sua voz est� nele por 30 segundos, as pessoas podem clonar sua voz |

|

Microsoft desenvolve IA que �imita� qualquer voz humana em apenas tr�s segundos; ou�a

(Estad�o)(Terra)(Techtudo)(RevistaOeste) Vozes de pessoas p�blicas como pol�ticos e artistas podem ser facilmente imitadas pela IA |

|

Grupo hacker some ap�s faturar US$ 5 milh�es em bitcoin usando ransomware (Tecnoblog) (Ars Technica)

US$ 5 milh�es em bitcoins sa�ram da carteira. N�o ficou claro se o valor foi apreendido por autoridades ou movimentado pelo pr�prio grupo |

|

Golpe do reconhecimento facial faz v�tima financiar carro para terceiros (UOL) (Canaltech) (TI Inside) (JO) (Isto�)

Especialista alerta que reconhecimento facial est� sendo desvirtuado e banalizado. "At� as farm�cias est�o usando biometrias digitais" |

|

Mercad�o de cibercrime vende servidores a partir de US$6 para lan�amento de ataques (Reuters)

Oferecem acesso a computadores comprometidos em 173 pa�ses sem conhecimento dos usu�rios leg�timos destas m�quinas |

|

Jovens t�m confian�a "nula" na prote��o de dados na web, diz pesquisa (Olhar Digital)

A maior parte classificou a confian�a que possuem no governo e nas empresas na hora de proteger os dados como "nula" ou "pequena" |

|

Rob� de telepresen�a � movido por Smartphone

(Geek) Robozinho simp�tico. Quando um celular � acoplado, ele passa a identificar objetos, lugares e o que as pessoas est�o fazendo |

|

Novo Samsung Galaxy 'Gran Duos' une vida pessoal � profissional (Jornal do Brasil)

Com o mote �Sua vida inteira cabe aqui�, o Gran Duos � voltado para quem precisa ter duas linhas de celular |

|

V�rus faz celular tirar foto secreta a cada 2 segundos e cria imagem 3D (BBC)

V�rus para celular tira fotos secretas, sem conhecimento do dono, e as envia a um servidor remoto |

|

V�rus � capaz de apagar HD da v�tima para permanecer escondido (Olhar Digital)

Pesquisadores da Cisco descobriram uma nova esp�cie de malware que faz de tudo para se esconder das ferramentas de an�lise |

|

Nova arma para localizar criminosos causa pol�mica

(Valor) O Stingray permite encontrar um celular mesmo quando ele n�o est� sendo usado. � uma das v�rias tecnologias usadas pela pol�cia americana para monitorar pessoas |

|

Apps para pais espionarem os filhos ganham popularidade (BBC) (Folha S.Paulo)

Pais buscam aplicativos que permitam espionar celulares dos filhos |

|

Casa conectada � a mais nova aposta do Google

(Estad�o) Produtos supervisionam tamb�m a que horas as pessoas acordam, saem e voltam para casa |

|

Ainda existem her�is? (O Globo)

Numa era em que todos t�m uma c�mera na m�o, novos horrores ser�o registrados em massa em c�meras de seguran�a ou celulares |

|

Site transmite imagens de 73 mil c�meras desprotegidas (Estad�o)

P�gina possui um sistema que automaticamente procura por c�meras conectadas � internet |

|

FBI alerta para Hello Kitty: gangue de cibercriminosos conhecida por fazer dupla extors�o (Olhar Digital) (I� Dinheiro)

Documentos cruciais s�o roubados. De forma que, mesmo ap�s o servidor ser destravado, a chantagem pode continuar |

|

Spyware se passa por atualiza��o do Android para vigiar o celular (TechTudo) (G1) (Olhar Digital) (Gizmodo)

� capaz de monitorar c�mera, microfone e outros dados do smartphone. Podem roubar at� mensagens apagadas do WhatsApp |

|

Hackers de elite da Google acabaram com opera��o �aliada� de contraterrorismo (Exame Inform�tica)

(MIT Technology Review) (Telegraph) Campanha de hacking explorava falhas para tomar controle de aparelhos iOS, Android e Windows |

|

Vigil�ncia total: hackeando redes GSM pelo ar

(Avance10) Um invasor seria capaz de espionar conversas e interceptar, bloquear ou alterar mensagens. Tamb�m pode sequestrar liga��es e se passar pela v�tima |

|

This hack lets attackers change what's written in emails after they've been sent (Alphr)

Este hack permite que os invasores mudem o que est� escrito nos emails depois de terem sido enviados (* Google Tradutor) |

|

Assistentes de voz ouvem coisas que n�s n�o ouvimos (Kaspersky) (Voicebot)

Um bilh�o de dispositivos ativados por voz s�o usados no mundo. Um em cada cinco lares americanos tem um alto-falante inteligente |

|

Como voc� � espionado por seu celular Android sem saber

(El Pa�s) Dentro de um celular h� por exemplo um app pr�-instalado que tem acesso a c�mera, contatos e microfone. Est� sempre ligado, capta a localiza��o, ativa o microfone e conserva as grava��es |

|

LightNeuron: backdoor do grupo de espionagem Turla

(WeLiveSecurity) Malware capaz de: Ler e modificar qualquer e-mail atrav�s do servidor de e-mail � Criar e enviar novos e-mails � Bloquear qualquer e-mail. O destinat�rio original n�o receber� o e-mail |

|

Minha casa n�o t�o inteligente est� me observando? (NYTimes) (* Google Tradutor)

"Quase tudo o que eu digo na minha sala pode ser gravado e transferido para outro lugar", disse professor sobre aparelhos com microfones |

|

Fique atento: atendentes de chats online podem ver o que voc� digita em tempo real (Gizmodo)

�Por que dar [aos consumidores] um bot�o falso de �Enviar mensagem� se as mensagens est�o sendo transmitidas secretamente o tempo todo?� |

|

Android bloqueia 10 milh�es de v�rus instalados 'off-line' em 3 meses (G1)

O Google Play Protect est� bloqueando instala��es de aplicativos perigosos, realizadas quando o celular n�o est� conectado � internet |

|

Saiba como os aplicativos rastreiam a sua vida e por que voc� deve se preocupar (EM)

� expl�cito nas condutas do Google as grava��es pelo microfone de smartphones. Por�m, h� relatos de que v�o al�m do que declaram |

|

Descobertas 3300 apps Android para crian�as que as espiam (Pplware)

Relat�rio mostrou que aplicativos para crian�as est�o a recolher dados indevidamente e a pass�-los para terceiros |

|

Algu�m est� assistindo! Quando as c�meras s�o mais do que apenas "inteligentes" (Securelist)(Kaspersky)

C�meras podem se conectar � nuvem para que um usu�rio possa observar o que est� acontecendo em um local remoto (* Google Tradutor) |

|

Fique atento, sua Smart TV pode estar espionando voc� e sua fam�lia (Computerworld) (Segs)

TVs atuais se tornaram computadores. O ideal � pensarmos nelas como tal, especialmente quanto � seguran�a, alerta especialista da ESET |

|

V�deos falsos feitos com intelig�ncia artificial podem ser danosos em campanhas eleitorais (Estad�o)

Tecnologia para produzir 'deepfakes' evoluiu muito nos �ltimos anos; ainda n�o existem m�todos para detec��o de conte�do audiovisual falso |

|

Apple Watch ajuda pol�cia australiana a resolver caso de homic�dio (Pplware)

S�o v�rios os casos em que a tecnologia est� ao lado das autoridades para identificar crimes e levar os criminosos � justi�a |

|

FBI e CIA aconselham americanos a n�o usar celular das chinesas Huawei e ZTE (�poca Neg�cios) (UOL)

Ag�ncias de intelig�ncia dos EUA temem liga��o de fabricantes com o governo chin�s e espionagem (ITM�dia) |

|

T�cnica que oculta informa��es roubadas em imagens � cada vez mais usada entre hackers (Computerworld)

Hackers est�o usando cada vez mais a esteganografia, a vers�o digital de uma t�cnica antiga para ocultar mensagens |

|

Seguran�a: cubra a c�mera do seu notebook

(TecMundo) Agentes do FBI t�m adesivos colados em suas c�meras - Hackers gravam o que acontece no seu ambiente para encontrar algo para chantagear |

|

China fechou mais de 6.000 sites e contas nas redes sociais por "conte�do indecente" (DN) (EFE) (Veja) (BOL)

Conte�do pornogr�fico � proibido no pa�s - Organismo oficial apagou 4 milh�es de entradas e 20 milh�es foram eliminadas pela pr�pria rede |

|

O seu smartphone grava as suas conversas sem que voc� saiba (TecMundo) (Independent)

Sim: o seu smartphone escuta o que voc� fala ao redor dele, mesmo que voc� n�o tenha ativado o microfone ou o Google Voice por conta pr�pria |

|

Hackers transmitem webcams hackeadas no YouTube (Kaspersky)

Usu�rios se aproveitam da possibilidade de espiar pessoas, debater seu comportamento, apar�ncia e organiza��o do quarto |

|

Twitter confirma que milh�es de senhas foram roubadas (O Globo) (Folha S.Paulo)

A empresa diz que os dados podem ter sido obtidos por meio de vazamentos, malwares ou m�quinas que est�o roubando senhas |

|

Malware para Android faz telefone parecer desligado enquanto te espiona (Canaltech) (O Globo) (TecMundo)

Ele � capaz de burlar o processo de desligamento dos smartphones para captar dados e atividades dos usu�rios |

|

Hackers invadem webcams de mulheres e publicam seus v�deos no YouTube (Canaltech)

Invadem e controlam suas webcams e gravam sua intimidade, sem que elas percebam |

|

Pesquisadores descobrem v�rus respons�vel por esquema de espionagem global (Olhar Digital)

A sofistica��o do malware � t�o alta que ele consegue se infiltrar at� entre redes que ligam computadores isolados de conex�es externas |

|

Grupo consegue hackear smartphone do Google em menos de 1 minuto (Olhar Digital) (Techenet) (The Register)

Um time de hackers chineses descobriu uma vulnerabilidade que permitia assumir o controle do Pixel em menos de um minuto |

|

Brasileiros temem mais que parceiros acessem celular do que o governo (Not�cias ao Minuto) (MundoBit)

Pesquisa mostra que, apesar do receio de terem os dados acessados, apenas 39% dos entrevistados usam algum tipo de prote��o |

|

Jamie Woodruff, hacker: 'Seus dados valem R$ 4'�

(O Globo) (ANJ) �Qualquer pessoa no mundo pode ser hackeada. Passamos uma parte consider�vel dos nossos dias online� |

|

Fita adesiva na c�mera � coisa s�ria; aprenda a se proteger de espi�es (UOL)

Voc� conhece algu�m que coloca fita adesiva na c�mera do notebook ou celular? Medida pode realmente barrar ataques de cibercriminosos |

|

Falha de seguran�a no IOS permite que c�meras do iPhone gravem e fotografem sem que usu�rio saiba

(�poca Neg�cios) Desenvolvedor afirma que qualquer aplicativo pode ter acesso � c�mera do aparelho, mesmo sem permiss�o |

|

I asked Tinder for my data. It sent me 800 pages of my deepest, darkest secrets (The Guardian)

Perguntei � Tinder pelos meus dados. Enviou-me 800 p�ginas dos meus segredos mais profundos e mais sombrios |

|

Wikileaks: CIA tem software para extrair dados de PCs 'desconectados' (Seguran�a Digital) (CBSI)

O Wikileaks liberou novos documentos com informa��es sobre programa destinado a permitir extra��o de dados de computadores desconectados |

|

Como controlar os espi�es na sala de sua casa

(El Pa�s) Em escuta permanente, os dispositivos conectados s�o a entrada para os �hackers�. O aparelho de televis�o nos escuta, assim como os celulares e as c�meras de vigil�ncia |

|

Casos de pessoas chantageadas por imagens de webcam dobraram em um ano (Olhar Digital) (Ars Technica)

A Ag�ncia Nacional contra o Crime (NCA) do Reino Unido revelou que aumentaram os casos de chantagem por imagens obtidas via webcam |

|

Nem s� paredes t�m ouvidos: ciberespi�es podem usar seu smartphone (Kaspersky) (Securelist)

Os benef�cios no celular de uma v�tima s�o �bvios para ciberespi�es: eles podem monitorar tudo que a v�tima ouve, v� e diz |

|

Sim, seu celular pode te escutar (e at� ver)

Ferramentas registram tudo que a v�tima faz, por onde passa e acionam a c�mera.

Segundo o delegado e professor de Intelig�ncia Cibern�tica da Secretaria Nacional de Seguran�a P�blica, Higor Nogueira, �criminosos podem usar as c�meras dos celulares. Por isso � importante manter tudo tapado� |

|

Malware distrai v�timas com v�deos adultos e espiona celular (TechTudo) (Tecmundo) (CryptoID) (PontoISP) (Securelist)

V�rus l� mensagens, rastreia a localiza��o e ouve tudo pelo microfone do celular |

|

Mais de cinco bilh�es de e-mails e senhas vazaram na Internet em 2020 (TechTudo) (Olhar Digital) (Canaltech)

4 bilh�es s�o e-mails pessoais. Pelo e-mail, criminosos podem criar perfis e acessar dados para imitar uma pessoa em plataformas online |

|

Ataque hacker na internet custa a partir de US$ 10 (Isto �) (Estad�o) (Ga�chaZH)

Falta de conscientiza��o em seguran�a cibern�tica leva a defici�ncia na seguran�a de dispositivos que ser�o explorados por hackers |

|

Nova pesquisa mostra amea�as de seguran�a no home office (The Hack) (BeCompliance)

H�bitos dos funcion�rios que est�o trabalhando de casa colocam em risco a seguran�a de dados sens�veis e sistemas corporativos cr�ticos |

|

Software de vigil�ncia permite controle de dispositivos Android (Security Report) (Canaltech)

Spyware � capaz de gravar v�deos, �udios e apossar-se de outras informa��es do aparelho. Pode espionar amplamente seus alvos sem levantar suspeitas |

|

�Quando voc� aperta o delete, voc� n�o apaga o que publicou. Tudo continua l� (Gazeta do Povo)

Edward Snowden conta que chegou a um n�vel de acesso ilimitado �s comunica��es de quase todos os homens, mulheres e crian�as da Terra |

|

Ransomware: esta ferramenta gratuita descriptografa 85 variantes do malware Jigsaw (ZDNet) (* Google Tradutor)

Empresa de seguran�a tecnol�gica lan�ou ferramenta que pode ajudar a desbloquear arquivos criptografados por uma vers�o de ransomware |

|

Sistema com c�meras de vigil�ncia em tempo real gera debate no Reino Unido (Folha S.Paulo)

Conflitos contribu�ram para a ado��o pelo governo de c�meras de circuito fechado e o monitoramento de comunica��es digitais |

|

Veja como � f�cil comprar informa��es sobre qualquer um na internet (Olhar Digital)

Um criminoso pode usar a placa do ve�culo para descobrir onde � a casa de uma v�tima em potencial, por exemplo |

|

Hackers franceses descobrem microfone escondido em rob� de cozinha do Lidl (JN/PT) (El Pa�s) (DN)

Segundo a empresa foi colocado para ser eventualmente utilizado com o controle de voz. "Deixamos o microfone, mas est� totalmente inativo� |

|

V�rus m�vel FakeToken dispara mensagens ofensivas

(Kaspersky) Muitos dos smartphones infectados estavam enviando mensagens para n�meros estrangeiros, ent�o as mensagens enviadas pelo Trojan custam caro aos usu�rios |

|

Big Brother est� assistindo: cidade chinesa com c�meras de 2.6m � a mais vigiada do mundo

(The Guardian) A profundidade, amplitude e intrusividade da vigil�ncia em massa da China podem ser sem precedentes (* Google Tradutor) |

|

Dispositivos m�veis representam 41% do tr�fego de ataque DDoS (Dark Reading) (* Google Tradutor)

Os dispositivos m�veis continuaram a ser uma fonte significativa de tr�fego de ataques, com 41% dos ataques |

|

� mais f�cil do que parece criar um v�rus, e tem at� quem alugue ataques (UOL) (CaliforniaFM)

�� muito f�cil espalhar v�rus e muito dif�cil conter o acesso a eles� A pessoa que cria malwares para computadores e celulares hoje � mais normal do que imaginamos.

Voc� pode aprender, comprar ou alugar ataques virtuais, sem necessidade de nenhum conhecimento |

|

Centenas de aplicativos podem capacitar os perseguidores e rastrear suas v�timas

(NYTimes) (* Google Tradutor) Aplicativos oferecem uma variedade de recursos, incluindo rastreamento de localiza��o, coleta de textos e grava��o de v�deo secretamente.

Estat�sticas s�o dif�ceis de encontrar porque as v�timas podem n�o saber que est�o sendo vigiadas, ou podem n�o denunciar |

|

Should You Cover the Camera on Your Smartphone?

(PSafe) Voc� deveria cobrir a c�mera no seu smartphone? Voc� cobre a c�mera do seu laptop, mas voc� j� pensou sobre as vulnerabilidades da c�mera do seu smartphone? |

|

Voc� pode estar sendo filmado em qualquer lugar

(Kaspersky) Not�cias sobre c�meras sendo hackeadas e imagens sendo vendidas ilegalmente na internet j� n�o s�o mais surpresa. Para webcams existem kits para cobrir as lentes ou fitas adesivas |

|

Organiza��es europeias de consumidores acusam Google de espionar seus usu�rios (Folha S.Paulo)

O acompanhamento constante da localiza��o pode revelar muito sobre uma pessoa, locais que frequenta, h�bitos cotidianos, interesses, etc |

|

Hackers agora usam a ferramenta Hacking da NSA para atacar as redes do governo (Mundo Hacker) (NYTimes)

EternalBlue comprometia milh�es de sistemas em todo o mundo e agora aparece no quintal da NSA, em Baltimore, sede da ag�ncia |

|

Os mist�rios da Dark Web: descubra o que essa rede tem a oferecer e por que pode ser t�o perigosa

(WeLiveSecurity) O que a �Internet abaixo da Internet� esconde? Essa parte oculta possui bem mais conte�do que a Internet normal |

|

As comunica��es ocultas dos cibercriminosos

(Kaspersky) Domain fronting, sistema usado para ocultar as comunica��es entre um dispositivo infectado e um servidor de comando |

|

O que n�o contam sobre a Internet das coisas: risco �s mulheres (Estad�o)

Sequestro de dados, imagens �ntimas, amea�a de vazamento de dados constrangedores, at� mesmo o uso silencioso dos dados coletados |

|

N�o olhe agora: por que voc� deveria se preocupar com m�quinas lendo suas emo��es (The Guardian)

"Detec��o de emo��es" cresceu de um projeto de pesquisa para uma ind�stria de US$ 20 bilh�es (* Google Tradutor) |

|

Hackers apagam 6,5 mil p�ginas hospedadas na �dark web� (MundoBit) (BBC) (Tudocelular) (Mundo dos Hackers)

Ataque na �dark web�, a rede de internet inacess�vel aos mecanismos de busca e que n�o pode ser acessada por navegadores convencionais |

|

M�scaras digitais driblam o reconhecimento facial

Hackers contornam os tr�s fatores b�sicos de autentica��o e organiza��es buscam monitorar comportamentos para identificar impostores |

|

Seu smartphone pode estar ouvindo suas conversas (Canaltech) (ITForum) (Encontro)

T�cnica chamada "snoop" est� sendo usada para monitorar todas as atividades de um smartphone |

|

Vulnerabilidade em patinetes da Xiaomi permite ataque remoto (O Analista) (Canaltech) (The Hacker News)

Remotamente, um atacante pode at� mesmo mirar um usu�rio espec�fico e fazer com que o patinete freie ou acelere |

|

Falha no FaceTime permite escutar conversas mesmo que liga��o n�o seja atendida (Estad�o)(Exame)(Galileu)

Problema ativa a c�mera e microfone de quem recebe uma liga��o sem que o dono do aparelho d� permiss�o (Apple lan�a corre��o) |

|

Amea�a controla webcam, microfone e faz captura de telas (Security Report) (WeLiveSecurity)

Malware pode gravar tudo o que acontece no ambiente do computador, permitindo acesso remoto ao sistema sem o conhecimento do usu�rio |

|

Tim Cook, presidente da Apple, ataca �complexo industrial de dados� em confer�ncia (G1) (DN Insider) (CD)

Afirmou que empresas enriquecem com dados e que nossas informa��es, das cotidianas �s mais profundas, est�o sendo usadas contra n�s |

|

Ferramenta da NSA para dissecar, analisar e interagir com dados de pacote de rede (KitPloit)

O SharkPy vem com m�dulos que permitem explorar, criar e/ou modificar dados de pacote e (re)enviar dados pela rede (* Google Tradutor) |

|

Correio de voz pode ser usado para burlar autentica��o em duas etapas (Canaltech) (Mashable)

Usando um script simples, especialista foi capaz de usar for�a bruta para obter a senha do servi�o de correio de voz de um n�mero celular |

|

�ndia pode se tornar pr�ximo mercado restrito para provedores de nuvem (Canaltech) (Yahoo!) (TechCrunch)

A ideia � que todos os dados de indianos mantidos em nuvem sejam armazenados em provedores instalados dentro do territ�rio nacional |

|

Por que HTTPS n�o quer dizer �site seguro�

(Tecnoblog) A tecnologia de certificados SSL (que fornece HTTPS) n�o funciona exatamente assim e "conex�o segura" n�o implica site idem |

|

Kaspersky Lab: metade dos usu�rios n�o confiam na webcam (Maxpress) (Defesanet) (Segs) (Kaspersky)

Estudo da Kaspersky Lab com a B2B International aponta que 39,8% dos internautas globais cobrem a webcam |

|

Pessoas n�o imaginam o quanto est�o expostas na internet (Estad�o)

Basta estar online para ser monitorado; mas � poss�vel tomar algumas precau��es - A espionagem � impl�cita e existe sempre |

|

IBM desenvolve intelig�ncia artificial capaz de debater com seres humanos (Olhar Digital) (Canaltech) (Estad�o)

IA foi colocada com dois campe�es de debates e se mostrou com boa argumenta��o, citando fontes e rebatendo falas dos advers�rios |

|

Pesquisadores descobrem meio de enviar instru��es a dispositivos inteligentes (Estad�o)

Muitos j� se acostumaram a falar com seus dispositivos. Mas pode haver outras pessoas se comunicando secretamente com esses aparelhos |

|

Assim a CIA espiona na Internet, segundo o Wikileaks (El Pa�s) (Euronews) (Converg�ncia Digital)

Portal revela as t�cnicas da ag�ncia usadas por hackers - Depois de assumir o controle do celular, n�o � necess�rio contornar a criptografia |

|

Saiba o que s�o ataques cibern�ticos e veja como se proteger desses golpes virtuais (PSafe)

P�ginas falsas - Criminosos utilizam marcas famosas, al�m disso podem ser de bancos, perfis, e-mails, que se passam pela verdadeira |

|

C�mera do Google que faz fotos sozinha usando IA come�a a ser vendida (Tecnoblog) (PetaPixel)

C�mera, por meio de intelig�ncia artificial, fica silenciosamente registrando fotos e v�deos dos melhores momentos do seu dia |

|

Brasileiros est�o vendendo pacot�es de ransomware no Mercado Livre (Vice)

Numa pesquisa r�pida, � poss�vel achar um ransomware para chamar de seu por m�seros R$ 20. A compra daria direito a tutorial |

|

RemoteWA: make an intrusion into the WhatsApp of the victim (Security online) (GitHub) (* Google Tradutor)

Fa�a uma intrus�o no WhatsApp da v�tima - Estes ataques ocorrem a noite, enquanto a v�tima dorme, porque perde sua sess�o do WhatsApp |

|

Veja porque ladr�es cibern�ticos atacam mais dados pessoais do que dados financeiros (Trend Micro)

Na guerra contra o cibercrime, metade da batalha se trata de conscientizar o p�blico sobre a natureza das amea�as circulando |

|

1,64 milh�o de novos malwares surgiram no �ltimo ano (Canaltech)

De acordo com dados da Security4IT, na descoberta das pragas, nenhuma delas era conhecida pelas solu��es tradicionais de prote��o |

|

Como combater a nova onda de cibercrimes (CIO)

Derrotar os cibercriminosos de hoje e de amanh� exige que homem e m�quina colaborem de forma inteligente |

|

Privacidade? Bitcoin � uma das moedas mais f�ceis de rastrear do planeta (TecMundo) (Bitcoin.org)

Bitcoin � uma das moedas mais rastre�veis do planeta, ao contr�rio das informa��es incorretas divulgadas pela m�dia nos �ltimos anos |

|

V�rus para Android finge desligamento para espionar usu�rio (Olhar Digital)

A AVG ressaltou que o mais seguro, ao desligar um smartphone, seria retirar a bateria |

|

Seu celular foi roubado? Saiba como localizar

(Isto �) D� para localizar facilmente um celular roubado ou perdido. O recurso de localiza��o de smartphones existe h� anos, mas muitos n�o sabem disso |

|

Software permite identificar criminosos no meio de multid�es (Russia Beyond)

C�meras comuns simplesmente gravam v�deos. Sistemas como o nosso podem automatizar esse processo, selecionando indiv�duos na multid�o |

|

Ag�ncia alem� alerta que boneca pode ser usada para espionar crian�as (O Globo) (DW) (Kaspersky) (Pplware)

Associa��es de consumidores dos EUA e Europa haviam alertado que brinquedos poderiam ser controlados � dist�ncia |

|

Bonecas conectadas podem se tornar espi�s, dizem associa��es de consumidores (O Globo) (ZH) (Engadget)

Bonecas conectadas � internet podem se transformar em "espi�es" control�veis � dist�ncia |

|

Hotel vai usar chaves tradicionais ap�s ataque de hackers que derrubou sistema de fechaduras (Gizmodo)

Hackers penetraram sistema de seguran�a de hotel impedindo-o de criar chaves. Sistema foi restaurado apenas ap�s pagamento de resgate |

|

SP ganha pr�dio high-tech com tudo controlado por app (Exame)

App funciona em conjunto a fechaduras eletr�nicas conectadas � internet - algo que j� causou problemas em um hotel |

|

Hackers trancam fechaduras eletr�nicas de hotel e exigem resgate (Veja) (Folha S.Paulo) (NYTimes)

Hotel nos Alpes austr�acos teve seu sistema "sequestrado" e precisou pagar resgate para liberar os quartos dos h�spedes |

|

O futuro dos chats est� nos rob�s, e voc� j� deve ter conversado com algum (Olhar Digital)

Usando Intelig�ncia Artificial, Computa��o Cognitiva e aprendizado de m�quinas, surpreendem pela assertividade e complexidade das respostas |

|

Rob� da Sony cria m�sica inspirada nos Beatles

(Exame) Mesmo ap�s d�cadas de seu fim, os Beatles ainda s�o fonte de inspira��o para muitas pessoas -- e at� para rob�s. Ou�a |

|

O seu pr�ximo grande amigo pode ser um rob�

(WSJ) Com o Echo, caixa de som com internet, controlada por voz e com intelig�ncia artificial, a Amazon descobriu que os usu�rios est�o conversando com a m�quina como se fosse uma pessoa |

|

Notebook da Alienware liga quando 'v�' o usu�rio (Olhar Digital)

A Alienware, popular marca de produtos para gamers da Dell, anunciou uma atualiza��o em sua linha de notebooks |

|

Veja 5 maneiras de reaproveitar seu aparelho Android antigo (Olhar Digital)

Quer mais seguran�a na sua resid�ncia? Basta posicionar o telefone em algum lugar e deix�-lo gravando o dia inteiro. Apps enviam as imagens |

|

Hackers usam milhares de c�meras de seguran�a "zumbis" para atacar site (Olhar Digital)

Pesquisadores descobriram que c�meras de vigil�ncia conectadas � internet tinham sido remotamente sequestradas para atacar sistemas |

|

Sensores biom�tricos de caixas eletr�nicos se tornam novo alvo de criminosos (SeguraTI) (Olhar Digital)

Leitores de impress�es digitais podem estar se tornando vulner�veis por conta das artimanhas de criminosos que querem burlar o sistema |

|

C�mera vai utilizar intelig�ncia artificial do Google para identificar pessoas (Olhar Digital)

A Alphabet lan�ou a �Nest Cam Outdoor�, uma c�mera feita para a vigil�ncia de resid�ncias |

|

Autoridades dos EUA est�o preocupadas com sequestros de carros aut�nomos (Canaltech)

Al�m de revolucionar o setor, os carros aut�nomos tamb�m est�o preocupando diversas autoridades de seguran�a nos Estados Unidos |

|

Hackers de aluguel aceitam encomendas de sequestro de dados e dividem resgate (C�digo Fonte)

Modalidade de crime virtual promete fornecer a qualquer pessoa meios para lan�ar ataques |

|

Maioria das pessoas apoia proibi��o de "Internet paralela", mostra pesquisa (Reuters)

Sete em cada dez pessoas disseram que deveria ser desligada (* deep web, dark web, internet oculta, internet profunda, internet paralela) |

|

�Qualquer sat�lite pode ser usado para fins militares� (Russia Beyond)

Historiador especializado em explora��o espacial fala sobre sat�lites espi�es e mist�rio sobre o uso recente de filmes fotogr�ficos no espa�o |

|

Seu smartphone pode ser hackeado via comando de voz (Canaltech)

Comando inaud�vel pode ser escondido em v�deos do YouTube, mensagens de �udio, solicitando que assistentes de voz abram p�ginas maliciosas |

|

Tentar tirar dados da internet � como 'desfritar' ovo, diz especialista da BBC (Folha S.Paulo)

Qualquer usu�rio de redes sociais pode ter seu nome completo e localiza��o revelados em poucos minutos, mesmo tomando precau��es |

|

Opera��o cibercriminosa Angler afeta 90 mil sites

(ITForum) Esquema atualiza periodicamente o conte�do malicioso em todas as p�ginas comprometidas da internet |

|

Especialista demonstra como espi�es podem controlar celulares sem os donos saberem (BBC)

Software que consegue gravar conversas sem que usu�rio saiba vazou na rede |

|

Como denunciar um crime virtual (Olhar Digital)

A falta de programas de educa��o digital, orienta��o e conhecimento, ou mesmo o medo, impedem que pessoas denunciem crimes.

A informa��o � a linha t�nue que separa uma pessoa do grande volume de v�timas que surgem diariamente.

Pa�s � um dos principais em n�mero de crimes inform�ticos e com milhares de processos judiciais em andamento |

|

Hackers podem te espionar com c�meras de seguran�a (R7)

Sites transmitem imagens ao vivo de lojas, escrit�rios e at� casas |

|

Mundo de smartphones pede novos escudos de privacidade (O Tempo)

Centenas de milhares de smartphones no mundo significam aparelhos de grava��o, de som e imagem, prontos para capturar cada movimento seu |

|

Microsoft paralisa projeto ap�s a internet transformar seu rob� em racista (Olhar Digital)

Projeto de intelig�ncia artificial que conversava como adolescente e aprendia a responder de acordo (TayTweets) |

|

Hackers j� conseguem roubar dados de computa-dores que nunca estiveram online (Canaltech)

Com um tipo de v�rus, podem "capturar" informa��es por meio de um celular com transfer�ncia de dados sem fio |

|

Jovem � resgatada de sequestro com ajuda da fun��o Buscar Meu iPhone (Canaltech)

Um recurso do iOS ajudou a pol�cia a solucionar um caso de sequestro, que ocorreu no estado da Pensilv�nia, nos Estados Unidos |

|

Aplicativo faz celulares funcionarem mesmo sem sinal

(TV iG) Cientistas esperam ajudar equipes de resgate durante trag�dias naturais, quando os aparelhos perdem o sinal |

|

�Recuperando� a senha do roteador atrav�s da ferramenta Hydra (O Analista)

Poderosa ferramenta para recupera��o de senha, mas que n�o deve ser usada para hacking ou cracking |

|

FBI hackeou milhares de computadores para derrubar rede de pedofilia (Canaltech)

Tudo come�ou como um f�rum de imagens, mas rapidamente evoluiu para uma das maiores redes de pornografia infantil da Deep Web |

|

China, um pa�s a caminho da robotiza��o (EFE)

Os rob�s j� preparam comida, limpam casas, d�o aulas, escrevem not�cias, realizam cirurgias, e voam |

|

Descoberta a mais sofisticada e complexa ciberamea�a de todos os tempos (Techenet)

Um n�vel de persist�ncia extremo que ajuda a sobreviver � formata��o e � reinstala��o do sistema operacional |

|

Empresa desenvolve gatos rob�ticos que fazem companhia a idosos (Canaltech)

A Hasbro, fabricante de brinquedos e jogos eletr�nicos, lan�ou a Joy For All, sua primeira linha de rob�s de companhia |

|

Adolescente de 13 anos pirateou conta de e-mail do diretor da CIA (DN)

A identidade do adolescente n�o � conhecida, mas este � descrito como um "estudante do secund�rio drogado" |

|

CIA hackeou Android e iOS para interceptar o WhatsApp, diz WikiLeaks (Olhar Digital)

O MDB � dedicado a encontrar formas de hackear remotamente celulares para obter dados e ativar c�mera e microfone.

Uma vez que o celular � infectado, as mensagens criptografadas tem pouca ou nenhuma utilidade para proteger o usu�rio |

|

Cibercriminosos brasileiros j� exportam seus pr�prios v�rus (O Globo) (CBN Vit�ria) (Ricardo Antunes)

Nas profundezas da internet existe um mercado onde programadores podem ser contratados e malwares podem ser at� mesmo alugados |

|

GPT-3: o mais poderoso sistema de intelig�ncia artificial j� criado (Olhar Digital) (TNW) (Forbes) (ZDNet)

Possui a capacidade de escrever diversos tipos de textos com grande verossimilhan�a a qualquer trabalho executado por um humano |

|

Os ladr�es da sua identidade (Estad�o) (ITForum)

Se at� profissionais treinados e experientes caem em golpes, como o cidad�o comum pode se proteger deles? Criminosos usam at� sistemas que sintetizam a voz de algu�m |

|

Vulnerabilidade cr�tica no Android permite substituir apps leg�timos por vers�es falsas (WeLiveSecurity)

Atacante pode executar a��es no dispositivo da v�tima, como ouvir pelo microfone, usar a c�mera, gravar conversas, localiza��o, dentre outras |

|

Malware 'irremov�vel' do xHelper infectou 45.000 dispositivos Android (ZDNet) (Symantec) (Malwarebytes)

� capaz de se reinstalar se removido. App malicioso pode se esconder dos usu�rios e baixar aplicativos maliciosos adicionais (* Google Tradutor) |

|

Ataque misterioso do iOS muda tudo o que sabemos sobre hackers no iPhone (Wired) (* Google Tradutor)

Por dois anos, um punhado de sites invadiu indiscriminadamente milhares de iPhones |

|

Este malware para Android pode capturar fotos e v�deos e espionar o hist�rico do aplicativo

(ZDNet) (Lookout) (MHk) (* Google Tradutor) Vigil�ncia m�vel - Isso inclui keylogging, navegadores, m�dia social, localiza��o e muito mais |

|

Celulares monitoram at� o jeito como voc� digita - e isso n�o � bom (�poca)

Seus dados e sua identidade t�m um valor enorme para marqueteiros e cibercriminosos. Por isso, voc� deveria se proteger |

|

Quanto da internet � falso? (NYMag/Intelligencer) (NPR)

�n�o s� temos bots disfar�ados de humanos e humanos disfar�ados de outros humanos, mas tamb�m humanos disfar�ados de bots�

�os rob�s j� superam em n�mero os humanos on-line h� anos�

�podemos acabar na internet de pessoas falsas, cliques falsos, sites falsos e computadores falsos� (* Google Tradutor) |

|

Alexa/Echo - �Aparelho da Amazon pode ser testemunha chave em assassinato� (The Register) (The Whashington Post) (TechCrunch) (Ars Technica) (CBS News) (ABC News) (Gizmodo) (TEF)

Juiz norte-americano ordenou que a Amazon entregue todas as grava��es feitas por seu assistente Echo em uma casa onde duas mulheres foram assassinadas no ano passado (* Google Tradutor) |

|

A ind�stria de rastreamento de smartphones foi atrapalhada. Agora temos de agir (The Guardian)

O mist�rio � por que muitos de n�s ainda parecem aparentemente relaxados sobre o que est� acontecendo (* Google Tradutor) |

|

Google removeu 7 apps de stalking da Play Store (Pplware) (Olhar Digital) (Avast) (Tecnoblog) (Gadgets 360) (TNW)

S�o apps para Android concebidas para um �nico fim. Seguir uma pessoa, seja o seu c�njuge, companheiro (a), ou outrem |

|

Cuidado: seus dispositivos ouvem, gravam e arquivam o que voc� fala (�poca Neg�cios) (The Guardian)

Saiba como smartphones, notebooks e assistentes virtuais coletam e analisam todos os dias seus dados em sistemas de intelig�ncia artificial |

|

Pol�cia de NY usa software com intelig�ncia artificial para investigar crimes (Olhar Digital) (WP)

Com IA, ele permite que os policiais pesquisem �centenas de milhares� de arquivos de casos para procurar por padr�es ou crimes semelhantes |

|

Fran�a bane celulares das escolas (DW) (Pplware) (G1) (RTP) (Le Monde) (DN) (Liberation)

Fim dos celulares nas escolas francesas. O Governo franc�s defende medida como sendo "um sinal para a sociedade" (DN) |

|

O predador em seu bolso (Citizen Lab) (BBC)

Spywares nos celulares tem ampla gama de recursos, incluindo grava��o de registros telef�nicos, postagens de m�dias sociais, ativa��o de GPS e de microfones e c�meras (* Google Tradutor)

Advogado est� processando empresa pela suposta invas�o do telefone de seu cliente (BBC) |

|

Os perigos dos apps de espionagem vendidos �legalmente� (Kaspersky)

Aplicativos comerciais de espionagem de smartphones. Essas aplica��es colocam em risco tanto o respons�vel, quanto a v�tima da espionagem |

|

10 coisas que podem acontecer se o seu smartphone for hackeado (Incognito - IFF Lab)

As c�meras do smartphone podem ser exploradas como um olho m�gico digital por hackers, para acompanhar todas as suas atividades (* Google Tradutor) |

|

Um quarto dos russos cobre webcam com fita para evitar espionagem (Russia Beyond)

De acordo com pesquisa da Kaspersky Lab, empresa russa de seguran�a da informa��o, moradores do pa�s colocam fita sobre a webcam |

|

Hackers podem usar ondas sonoras para controlar o seu smartphone (Gizmodo) (Folha S.Paulo) (Veja)

Existe uma m�xima no mundo da seguran�a que diz que qualquer coisa pode ser invadida |

|

Cresce o uso de dispositivos de Internet das Coisas para forma��o de botnets (CIO)

Esses ataques est�o infestando um n�mero crescente de dispositivos, sem que seus propriet�rios se deem conta |

|

Pol�cia pediu para HBO n�o revelar segredos de vigil�ncia em 'The Wire' (TecMundo)

Trama mostra detalhes t�cnicos sobre como as pol�cias investigam e espionam criminosos por meio de grampos em telefones, PCs, etc |

|

Estranho hackeia bab� eletr�nica � noite e grita: 'Acorda, nen�m!' (O Globo)

Hacker interceptou comunica��o entre bab� eletr�nica e celular que monitorava em v�deo e �udio uma beb� |

|

Rob� imita em detalhes caligrafia de pessoas

(Estad�o) Servi�o de mensagens onde usu�rio pode cadastrar sua letra para que depois seja reproduzida por m�quina |

|

Designer cria ferramenta que permite falsificar p�ginas da internet (Olhar Digital)

Quem acessar n�o ver� indica��es claras de que a p�gina foi modificada |

|

PF quer instalar v�rus em telefone grampeado para copiar informa��es (Folha S.Paulo)

O celular poderia fotografar sem usu�rio saber - � poss�vel transmitir o v�rus at� mesmo quando o usu�rio atende uma chamada |

|

� assustador tudo o que d� para descobrir com este spyware comercial (Motherboard) (Vice)

Com um simples SMS, espi�o havia ativado remotamente o microfone do meu celular, transformando-o em dispositivo de espionagem clandestino |

|

Ex-operador de drone conta 'dilema' que o levou a largar emprego (BBC)

"O fato de monitorar muitas pessoas em seu dia a dia e assisti-las em suas tarefas cotidianas tornava a tarefa dif�cil para Bryant" |

|

Smartphone brasileiro 'anti-espi�o' veta c�mera e GPS pela seguran�a (G1)

Roda o sistema Android modificado que inclui a exclus�o de recursos populares como c�mera e sistema de GPS |

|

Aplicativo mostra quem s�o as pessoas que est�o perto de voc� (O Tempo)

Permite acesso a perfis de potenciais parceiros que estejam a sua volta, al�m de mostrar quantas vezes e onde j� se aproximaram |

|

Aplicativo pol�mico coloca seu rosto na rede sem voc� pedir (Exame)

Se voc� tirar uma foto de algu�m que n�o conhece, consegue o nome e links para redes sociais da pessoa |

|

EUA atuam para minar ferramentas que protegem privacidade na internet (Estad�o)

A NSA contornou boa parte da criptografia que protege dados comerciais e registros m�dicos |

|

Pesquisadores ativam webcams sem acionar luz de advert�ncia (SMH) (* Google Tradutor)

Se um laptop tem uma c�mera embutida, � poss�vel algu�m acess�-la para espionar usu�rio e ele nunca saberia |

|

Governo americano desviou tr�fego do Facebook para infectar PCs (Olhar Digital)

Com o v�rus instalado, a ag�ncia seria capaz de captar �udio e v�deo do computador |

|

Brasileiros est�o entre os mais preocupados com seguran�a e privacidade online (Canaltech) (Olhar Digital)

Pesquisa F-Secure - 66% dos entrevistados disseram ser ansiosos pela possibilidade de que seus dados sejam vigiados e expostos por ag�ncias |

|

Complicando a vida: trojan Tinba tem a capacidade de se autoatualizar (TecMundo)

Ele consegue tanto roubar as suas senhas quanto se autoatualizar para n�o ser apagado pelo antiv�rus ou antimalware |

|

Como pegar ladr�es com ajuda de app gratuito

(BBC) Apps permitem que smartphones e iPads sirvam de c�meras para monitorar sua casa remotamente, assistir ao vivo, gravar v�deos e ouvir pelo microfone |

|

C�mera de iPhone flagra ladr�o roubando Xbox

(Exame) Mulher havia deixado smartphone com app com a c�mera voltada para a porta de entrada de sua resid�ncia |

|

Ai, que burro: ladr�o rouba Google Glass e tem seus passos filmados pelo gadget (Canaltech)

Glass rodava aplicativo que filmava tudo, em tempo real |

|

Brasileiros migram para o Telegram, cibercriminosos seguem pelo mesmo caminho (Trend Micro)

Aspirantes a cibercriminosos podem aprender o servi�o atrav�s de manuais que s�o vendidos ou compartilhados ou na Deep Web |

|

Tecnologia permite que smartphones saibam para onde os usu�rios est�o olhando (Olhar Digital)

Pesquisadores criaram sistema que consegue rastrear os olhos de usu�rios de smartphones para saber para qual ponto est�o olhando |

|

Descoberta campanha de ciberespionagem Volatile Cedar (Techenet)

A natureza dos ataques sugerem que os motivos n�o s�o financeiros, mas a extra��o de dados sens�veis das v�timas |

|

Recupere arquivos perdidos com o software EASEUS (Techenet)

Software consegue recuperar os arquivos esvaziados da �Lixeira� e restaurar aqueles que desapareceram ap�s a formata��o do PC |

|

32% dos brasileiros guardam segredos no celular, aponta pesquisa (Administradores)

Preju�zo maior quando o dispositivo � invadido e o cibercriminoso tem livre acesso � webcam para espionar o usu�rio onde ele estiver |

|

Impress�o digital volta ao debate com novos iPhones

(WSJ) Um invasor pode escanear as impress�es digitais ou saltar a barreira do esc�ner |

|

Seguran�a eletr�nica uma preocupa��o em uma era de espionagem digital (NYTimes) (* Google Tradutor)

Especialista, em reuni�es, n�o s� desliga o aparelho celular mas tamb�m remove a bateria |

|

Mulheres s�o menos conscientes das amea�as na Internet, revela estudo (Techenet)

Elas est�o um pouco mais preocupadas do que os homens de poderem ser espiadas atrav�s da sua c�mara web � 44% contra 39% |

|

Biometria do iPhone 5S pode ser desbloqueada por gatos (Exame)

Segundo site � poss�vel desbloquear o seu iPhone 5S com a pata cadastrada de um gato |

|

iPhone pol�mico: aparelho pode ser desbloqueado com o mamilo (Tudo Celular) (TecMundo) (Adrenaline)

Por mais parecidos que sejam, os mamilos de todas as pessoas s�o diferentes e �nicos |

|

Hackers conseguem invadir o sistema de carros conectados e control�-los remotamente (O Globo)

Em uma demonstra��o, dupla especializada em seguran�a digital parou os freios e controlou o volante de um carro sem precisar toc�-lo |

|

Hacker invade bab� eletr�nica de menino de 1 ano

(Crescer) Aparelhos, que s�o de grande ajuda na hora de observar as crian�as, t�m vulnerabilidades que a maioria dos pais nem imagina |

|

Controle o seu dispositivo Android a partir do computador (Pplware)

Com este app vai poder controlar totalmente o seu dispositivo Android a partir de qualquer um dos seus computadores |

|

Como descobrir a senha de um arquivo RAR (Canaltech)

Voc� criou um arquivo, protegeu com senha e agora n�o se lembra mais do c�digo? Programa � capaz de driblar a senha de um arquivo RAR |

|

App transforma celular em c�mera de seguran�a (TechTudo)

O recurso funciona como uma c�mera de vigil�ncia para fazer um monitoramento em tempo real do que acontece em qualquer ambiente |

|

Chrome "espi�o": navegador ouvia tudo ao redor do usu�rio (Olhar Digital)

Recurso inserido em atualiza��o permitia que o navegador deixasse permanentemente ligado o microfone, captando todo o �udio ao redor |

|

Apps usam sensores dos celulares para monitorar vida sexual de usu�rios (Folha S.Paulo)

Aplicativo Spreadsheets - o pr�prio iPhone coleta as informa��es pelo microfone e pelo aceler�metro (sensor de movimento) |

|

R�ssia recruta hackers em universidades e m�dias sociais (Folha S.Paulo)

A R�ssia n�o est� sozinha. As ag�ncias de intelig�ncia dos EUA, dentre as quais a NSA, recrutam pessoal h� d�cadas nas universidades |

|

Pesquisa revela preocupa��o dos russos com poss�vel invas�o online (Russia Beyond)

Maioria dos cidad�os russos temem a invas�o da sua vida particular feita atrav�s das webcams de PCs e celulares |

|

LG anuncia pulseira para rastrear crian�as (Exame)

Mesmo que a crian�a n�o atenda liga��o, os pais podem ouvir o que se passa no ambiente onde ela estiver |

|

Malware para Android espiona at� com o celular desligado (O Globo) (Canaltech) (TecMundo) (Tecnoblog)

Software malicioso capturava o processo de desligamento dos celulares e fazia parecer que estava sendo desligado, mas ele continuava ativo |

|

Porque �Eu n�o tenho nada a esconder� � a resposta errada � vigil�ncia em massa

(Anistia Internacional) �Ent�o nenhum problema com a webcam em seu banheiro ou em seu quarto tamb�m?� |

|

PF tem tecnologia para identificar usu�rios da �dark web� (Estad�o) (R7) (Isto �) (A Tarde) (Jovem Pan)

Segundo peritos, n�o h� anonimato na rede e � poss�vel encontrar e identificar os criminosos que se escondem na dark web |

|

|

Principal |

Mundo |

Cotidiano |

Economia |

Empresas |

Tecnologia |

Ci�ncia |

Sa�de |

Opini�o |

A��es Sociais |

Entretenimento |

|

Principal |

Ci�ncia |

Cotidiano |

|

Mundo |

Sa�de |

Entretenimento |

|

Empresas |

Opini�o |

A��es Sociais |

|

Tecnologia |

Economia |

|

|

A pol�cia alem� invade o desenvolvedor do OmniRAT e apreende ativos digitais (The Hacker News) (* Google Tradutor)

O OmniRAT permite aos usu�rios monitorar dispositivos Android, Windows, Linux e Mac remotamente e acessar todas as informa��es sobre eles |

|

Hackers podem invadir um iPhone apenas enviando um texto (* Google Tradutor) (Wired) (Olhar Digital) (OSINT) (The Hacker News) (The Sun)

Voc� n�o precisa clicar em nada. Simplesmente receber um iMessage pode ser suficiente para ser hackeado |

|

Conversas do Clubhouse foram vazadas em reprodutor do app para outras plataformas (The Hack) (UOL) (Bloomberg)

Desenvolvedor foi capaz de transmitir conversas realizadas ao vivo no Clubhouse, em app paralelo, para qualquer pessoa acessar |

|

Falhas de seguran�a s�o encontradas em smartwatches para crian�as (WeLiveSecurity) (Wired)

Vulnerabilidades permitem a criminosos monitorar a localiza��o, enviar e interceptar mensagens para crian�as e gravar �udios do ambiente |

|

China traz reconhecimento facial obrigat�rio para usu�rios de celulares (The Guardian) (WSJ) (CNN) (* Google Tradutor)

Todos os usu�rios de celulares na China que registram novos cart�es SIM devem ser submetidos a exames de reconhecimento facial |

|

Falha de seguran�a em sites de camgirls exp�e dados de usu�rios e modelos (Canaltech) (TechCrunch)

Rede de sites de camgirls teve uma base de dados com prote��o falha descoberta, expondo informa��es sigilosas de usu�rios e garotas |

|

Os algoritmos est�o nos assistindo, mas quem est� assistindo os algoritmos? (ZDNet) (* Google Tradutor)

Uma investiga��o de dois anos sobre o uso privado e p�blico de sistemas de IA mostra que � necess�ria mais supervis�o |

|

Uni�o Europeia pode for�ar Apple a criar iPhone com bateria remov�vel pelo usu�rio (Tudocelular) (Gizchina) (Exame Inform�tica) (Olhar Digital)

Determina��o garantiria que todos os dispositivos do mercado tenham bateria com possibilidade de ser retirada pelos donos |

|

Falha na c�mera do Android permitia que hackers espionas-sem sua vida pessoal (Canaltech) (BleepingComputer)

Conseguiriam tirar fotos, gravar v�deos e localiza��o sem a permiss�o ou mesmo conhecimento do dono do celular |

|

Falhas no WhatsApp podem permitir que hackers alterem mensagens (Bloomberg) (O Globo) (FT) (BBC) (* Google Tradutor)

Empresa de seguran�a cibern�tica diz ter identificado falhas no app que poderia permitir que hackers manipulassem mensagens em conversas |

|

Falhas no WhatsApp podem permitir que hackers alterem mensagens, diz empresa de seguran�a (O Globo) (Bloomberg) (FT) (BBC) (Symantec) (TheHackerNews)

Um dos problemas foi consertado, mas os demais s�o dif�ceis de resolver devido � criptografia do aplicativo

Falhas em WhatsApp e Telegram abrem espa�o para manipula��o de arquivos (Folha S.Paulo) (Convectiva) (Canaltech) (Crypto ID) Arquivos de m�dia nos apps podem ser manipulados por hackers |

|

Google revela campanha hacker para espionagem em massa de iPhones (O Globo) (TecMundo) (Kaspersky) (Jornal do Com�rcio) (The Guardian) (Project Zero)

Smartphones infectados apenas com visita a sites comprometidos. Para v�timas era imposs�vel saber que estavam sendo monitoradas.

Tudo que os usu�rios podem fazer � estarem cientes do fato que a explora��o em massa ainda existe e se comportarem de acordo |

|

Google confirma amea�a de seguran�a da c�mera do Android: 'Centenas de milh�es' de usu�rios afetados (Forbes) (Threatpost) (Business Insider) (OltNews)

Invasor pode assumir o controle dos apps de c�mera do smartphone remotamente, gravar v�deos, suas conversas, localiza��o e muito mais (* Google Tradutor) |

|

Criminosos clonam voz de CEO de empresa e roubam mais de R$ 1 milh�o (Olhar Digital) (Computerworld) (TechTudo) (Quartz)

Criminosos utilizaram software de IA de gera��o de voz para se passar pelo CEO de companhia alem�

Pesquisadores afirmaram terem encontrado outros tr�s casos id�nticos (Computerworld) |

|

PF faz opera��o contra hackers que atacaram institui��es e vazaram dados (UOL) (Ag�ncia Brasil) (Globoplay/JH) (Valor) (O Tempo) (G1) (Terra)

�dados pessoais de mais de 200 mil servidores e autoridades p�blicas, com o objetivo de intimidar e constranger tanto as institui��es quanto as v�timas� (UOL)

"A PF informou que s�o v�rios grupos de hackers interligados" (Globoplay/JH) |

|

Pol�cia prendeu centenas de criminosos ap�s invadir rede de bate-papo criptografada (THN) (Europol) (Abraseci) (NYTimes) (BBC) (NCA) (The Verge)

Aplicativo de comunica��o criptografado vem com GPS, c�mera e microfone removidos para anonimato e seguran�a (* Google Tradutor) |

|

China: hackers roubam e vendem v�deos de c�meras de seguran�a caseiras (TecMundo) (South China Morning Post) (AsiaOne) (Yahoo!)

Clipes s�o vendidos de acordo com o conte�do: cenas �normais� em quartos de hotel, restaurantes ou casas, ou v�deos com nudez ou rela��es sexuais.

H� at� mesmo a comercializa��o de senhas para acessar as c�meras ao vivo |

|

Software permite espionagem de PCs e webcams em tempo real (Canaltech) (PRLeap)

Oferece acesso � webcam e �udio capturado pelo microfone, assim � poss�vel ouvir e ver o que acontece ao redor do ambiente |

|

'Como eu poderia ter roubado meu carro antigo usando meu celular' (BBC)

Charles Henderson descobriu que seu smartphone podia acessar seu antigo carro.

Apagar informa��es de carro conectado � mais dif�cil do que de laptops, discos remov�veis e celulares |

|

EUA alertam viajantes da Copa do Mundo que dispositivos podem ser hackeados por governo russo (G1) (TecMundo) (Reuters) (DNI)

�Se voc� precisa de um celular, leve um aparelho diferente do seu normal e remova a bateria quando n�o estiver usando� |

|

Pesquisa mostra que 74% dos brasileiros temem ser espionados pelo celular

Realizada em 32 pa�ses, a pesquisa revela que 96% dos aplicativos podem ser iniciados sem consentimento do dono do aparelho |

|

Perigo na rede: ferramentas permitem que qualquer um crie seu pr�prio v�rus (Olhar Digital) (UOL)

Antes, os v�rus eram feitos por pessoas com conhecimento t�cnico. Hoje h� sites de cria��o de v�rus que cobram uma taxa fixa para que possam ser usados |

|

Sistemas de reconhecimento facial usados para identificar suspeitos na multid�o geram debate (O Globo) (GS Not�cias)

A ideia de c�meras para a seguran�a p�blica est� ligada a uma coleta de dados por parte do estado.

As pessoas n�o sabem que seus rostos s�o escaneados e n�o t�m a capacidade ou o direito de optar por n�o ser alvo dessa vigil�ncia |

|

Especialistas veem carros como alvo f�cil de hacker (Folha S.Paulo)

Vulnerabilidades permitem controlar fun��es importantes como os freios |

|

EUA espionam todos, mas os culpados s�o sempre hackers russos (Sputnik)

WikiLeaks revelou informa��es sobre a espionagem da CIA via Smart TV e smartphones. Eles podem grampear as conversas de qualquer pessoa |

|

Conhe�a o Nope, acess�rio que promete bloquear grampos em celulares

(TecMundo) Hoje n�o � dif�cil encontrar uma pessoa que n�o esteja com medo de ter suas liga��es ouvidas ou sua webcam invadida |

|

Hackers acessam localiza��o de smartphones com apenas uma mensagem SMS (O Globo)

Com apenas uma mensagem SMS, hackers s�o capazes de extrair informa��es e executar fun��es remotamente em qualquer marca de smartphone.

� poss�vel enviar mensagens falsas a partir do celular da v�tima e realizar escutas ambientais |

|

Especialista mostra celular Android sendo hackeado (Folha S.Paulo)

Pelo notebook, o hacker mostrou ter acesso ao telefone. Poderia, por exemplo, roubar dados e tirar fotos. �A informa��o extra�da poderia ser usada depois para extors�o� |

|

Microsoft detecta 5 bilh�es de amea�as digitais em dispositivos por m�s

(Convectiva) A empresa est� analisando dispositivos e continua detectando e analisando 6,5 trilh�es de sinais de amea�as diariamente |

|

ESET examina o mercado negro do cibercrime (Security Report)

A ind�stria de cibercrime � um neg�cio que ir� custar 6 trilh�es em alguns anos.

Tony Anscombe, da ESET, visitou a dark web e concluiu: �a ind�stria de malware deixou de ser inesperada e, atualmente, apresenta caracter�sticas parecidas com uma empresa de software� |

|

FBI prende 74 cibercriminosos por BEC (Security Report) (Business Wire) (Symantec)

Os ataques BEC e phishing funcionam atraindo as v�timas para um site que apresenta uma p�gina veross�mil que imita outro site leg�timo |

|

Apps do Governo Federal rastreiam sua localiza��o e acessam c�mera (TecMundo) (Folha S.Paulo) (InfoCont)

Segundo estudo da InternetLab, a maioria dos apps governamentais podem acessar localiza��o do usu�rio, lista de contatos, redes sociais e c�mera |

|

O celular consegue ouvir nossas conversas particulares? (El Pa�s)

Sistemas de voz podem permanecer ativos todo o tempo. �Quando estou com amigos e h� algum celular por perto, sempre tenho d�vidas sobre falar ou n�o sobre determinados assuntos� |

|

Como golpistas "clonam" o WhatsApp de pol�ticos para ganhar dinheiro (UOL)

Cart�es eram cancelados junto as operadoras, nos chips eram inseridos os n�meros das v�timas. Com o celular clonado conseguiam acesso aos aplicativos |

|

Fran�a pro�be motoristas de usar celular no carro (Estad�o) (Olhar Digital) (TecMundo) (Tudocelular)

A Fran�a proibiu motoristas de usar o celular mesmo com o ve�culo parado e at� com o motor desligado |

|

(Pagliusi) Hackers t�m acesso a ferramentas f�ceis de usar para "sequestrar" c�meras e armazenar imagens e v�deos de pessoas em situa��es embara�osas |

|

Hackers invadem rob�s dom�sticos e os transformam em espi�es

Esses rob�s podem facilmente ser transformados em dispositivos de espionagem, registrando v�deo e �udio de seus donos sem que eles saibam |

|

Cat�logo vazado de empresa oferece servi�o de hackear qualquer celular do mundo (Motherboard)

O documento da Aglaya tamb�m d� o pre�o para gerar falsas acusa��es criminais contra alvos espec�ficos |

|

Am�rica Latina est� na mira de ataques de acesso remoto (ITForum 365)

Regi�o � uma das mais afetadas pelas amea�as com ferramentas de acesso remoto, aquelas de acesso a microfones e c�meras dos usu�rios, por exemplo |

|

CIA controla celulares, PCs e at� Smart TVs, revela WikiLeaks (O Globo) (BBC) (Independent)

Documentos revelam detalhes da espionagem digital, como softwares para hackear smartphones e equipamentos conectados � internet |

|

Symantec Amea�a M�vel: atacantes podem manipular seus arquivos de m�dia WhatsApp e Telegram

(Symantec) (* Google Tradutor) Arquivos podem ser manipulados por agentes maliciosos. Imagens, pagamentos, mensagens de �udio.

Not�cias falsas - Invasor pode alterar arquivos de m�dia que aparecem no feed do canal em tempo real |

|

Toronto reduz plano de cidade inteligente ap�s protestos por privacidade (Terra) (Estad�o) (The Guardian)

Um grupo caracterizou projeto como tentativa de uma "afiliada do Google" de transformar cidades em "territ�rios de vigil�ncia corporativa� |

|

Estamos preparados para o impacto das deepfakes? (WeLiveSecurity) (TED) (BBC)

V�deos e �udios falsos ou adulterados. Intelig�ncia artificial usada para criar conte�do falso, a partir do zero ou usando um v�deo existente replicando a apar�ncia e o som de um ser humano |

|

Pol�cia de Londres vai usar c�meras de reconhecimento facial em tempo real (Observador) (Canaltech) (Olhar Digital) (Estad�o)

Pol�cia vai usar reconhecimento facial, uma tecnologia controversa por filmar pessoas sem autoriza��o nem conhecimento das mesmas |

|

Confira personalidades que foram v�timas de vazamentos (Estad�o) |

|

Tribunal condena homem a pagar R$ 75 mil por divulgar imagens �ntimas de ex na internet (Estad�o)

Morando em cidades diferentes, se relacionaram intimamente por meio de c�meras. Ela descobriu que imagens dos v�deos foram capturadas pelo ex |

|

LastPass hackeado: e-mails e senhas de usu�rios foram comprometidos (Techtudo) (Gizmodo) (Kaspersky) (Tecmundo)

Usu�rios precisam mudar suas senhas master ap�s a empresa de prote��o de senhas online ter informado que sua rede foi invadida |

|

Servi�os de armazenamento de fotos e v�deos na nuvem com backup autom�tico do seu smartphone (Olhar Digital) |

|

Alertas pelo celular contra o coronav�rus, uma arma contra a pandemia e um debate sobre privacidade (El Pa�s)

Aplicativos de banco e de varejo j� levam embutidos um c�digo que permite rastrear onde exatamente cada dono de celular est� num dado momento |

|

Apple recomenda que usu�rios n�o cubram a c�mera do MacBook (Tecmundo) (Tecnoblog) (Oficina da Net) (ZDNet) (Mirror) (Apple)

Empresa diz que tampa pode danificar tela e que luz adverte sobre o uso.

O fato � que invasores podem acessar indevidamente a webcam do dispositivo e espionar pessoas. Por isso, in�meros modelos de laptops j� saem de f�brica com tampa para a lente da webcam embutida |

|

Cibercrime: Aumenta clonagem de celular para invas�o de contas banc�rias (AFD) (Kaspersky) (TecMundo) (Securelist)

Pessoas sem preocupa��o com seguran�a alegam �n�o terem nada a esconder�, atitude ing�nua em rela��o aos riscos a que est�o expostas |

|

Rob� desenvolvido para enganar hackers (Olhar Digital) (Computerworld) (Georgia Tech)

Rob� leva hackers a acreditarem que ele pode ser invadido. Assim, simula falhas de seguran�a e colhe informa��es sobre os hackers |

|

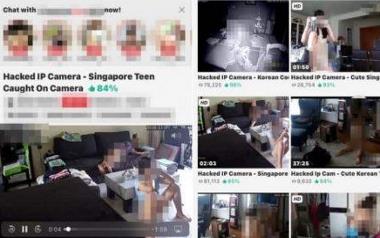

Home cams de Cingapura hackeadas e filmagens vendidas em sites pornogr�ficos (TNP)(HackRead)(The Independent) (Bitdefender) (ESET) (TecMundo) (* Google Tradutor)

Grupo afirma ter mais de 50.000 c�meras hackeadas que membros podem acessar. Membros VIP ser�o ensinados a "explorar, assistir ao vivo e gravar" c�meras hackeadas.

�Nunca presuma que sua c�mera � segura�, diz especialista. Advogado diz que quem hackeia ou assiste infringe leis |

|

EXCLUSIVO: Sou um ex-oficial de defesa que alertou sobre os problemas de seguran�a e prote��o do F-35 anos atr�s - � por isso que ele pode ter sido hackeado ou com defeito Dailymail) (TNNews) (NYBreaking) (DailyExpress) (ExtremeTech) (1945) (AAN) (Kpmpas) (Gazeta do Povo) (�guias de A�o) Piloto ejetou cerca de 115 km antes do local onde o avi�o foi encontrado (* Google Tradutor)

Estados Unidos admitem que ca�a F-35 � vulner�vel a hackers (Sputnik) (2018/2021) |

|

Como ag�ncias cultivam perfis falsos para construir e destruir reputa��es (Motherboard)

Ainda que ilegais. S�o personagens bem constru�dos, mantidos por longos per�odos de tempo e administrados por equipes especializadas para influenciar redes de contatos |

|

Como usar o app espi�o que localiza celular roubado e tira foto do bandido (Olhar Digital)

Possui funcionalidades como captura de v�deo remotamente com as c�meras frontal e traseira do aparelho, localiza��o e outros recursos

Possui tamb�m a op��o �Desligamento falso� para criar um falso menu de encerramento para enganar quem estiver usando |

|

V�rus para celulares Android pode espionar at� o que voc� faz no WhatsApp (UOL) (TecMundo) (Kaspersky)

Spyware pode tirar fotos, gravar v�deos, �udio e capturas de tela sem que o dono do aparelho saiba (TecMundo) |

|

Sua c�mera inteligente n�o � � prova de amea�as (Kaspersky) (Securelist)

Oportunidades �bvias existem, como espionar os donos da c�mera quando eles pensam estar sozinhos. Hackers o fazem o tempo todo |

|

Novo ataque Man-in-the-Disk deixa milh�es de telefones Android vulner�veis (* Google Tradutor) (The Hacker News) (Check Point) (Check Point Research)

Usado para instalar app em segundo plano sem conhecimento do usu�rio, para obter acesso a c�mera, microfone, e mais do Android |

|

�Os celulares espiam e transmitem nossas conversas, mesmo desligados� - Richard Stallman

(El Pa�s) (Bring) (ABJ) (Downs Hacker) �Um dos usos principais � transform�-los em dispositivos de escuta, que n�o desligam nunca porque os celulares n�o t�m interruptor�

Malware para Android espiona at� com o celular desligado 2015 (O Globo) (Olhar Digital) (Canaltech) (TecMundo) (Tecnoblog) Capturava o processo de desligamento e fazia parecer que estava sendo desligado, mas continuava ativo |

|

PF descobre invas�o de bab�s eletr�nicas e c�meras residenciais em 35 cidades do Pa�s (Estad�o) (UOL) (I� Dinheiro) (Jornal de Bras�lia) (Bem Paran�)

A partir do momento em que conseguem �xito nas invas�es, eles passam a ter acesso � rotina di�ria da fam�lia e, dessa forma, conseguem praticar outros crimes, como extors�o |